Censored Reporting on Riseup Irregularities

4.11.2018 14:44 CET

Both the uncensored version of the latest Riseup Newsletter and an article on a security loophole Riseup technicians are currently failing to close have been censored at indybay on Sept 29, and an explanation request of Oct 5 remained unanswered for more than two weeks. A repost at indymedia New Zealand on Oct 23 was censored as well, with an explanation request of Nov 3 pending. Even indymedia Greece was lacking the courage for this reporting on Nov 4. Here is the censored content.

+++

Riseup Failing To Close Security Loophole

eLBe

Riseup Management is currently failing to close a security loophole enabling an attacker to manipulate Riseup user´s emails while they are being composed. The problem is concerning the multiple login feature, which does not only allow users to pursue more than one login at the same time, for whatever purpose this may be useful, but also enables a certain type of attacker to interfere with email composition in ways which do not immediately stand out as third party abuse. With multiple login possibility, a tbtfbf attacker with the capability to steal passwords could produce communication lapses which would instead appear as a lack of awareness by the user, causing disturbances and disruptions on both sender and recipient sides, and in the worst case loss of vital content without clear evidence what caused it. For example, in an email to a barrister a court document might get lost, and the order would not be fulfilled in time ; and in the worst case a Riseup user might imagine it had been its own fault.

Of course, with a stolen password, the same attacker might also fabricate an entire email from scratch in the Riseup user´s name, but since that would self-evidently stand out as manipulation, the user would probably file a print of the forgery to the barrister the other day, and the attack would blow up. This is why a stealth attack is much more attractive to a too big to fail brute force (tbtfbf) attacker than an openly visible attack, because it can be prolonged to a theoretically infinite duration, depending only on the awareness, self-confidence and technical understanding of the respective user. This is also why the multiple login capability is so dangerous, because it allows for attacks not only against truth and authenticity, but also against trust and awareness. And it becomes even more dangerous in combination with the Riseup policy of complete abstinence from logging, because without logfiles it leaves no evidence. Riseup abstains from logfiles to protect its users from gathering evidence that might get abused against them, but when there is an open loophole this policy also protects attackers, which means that awareness for closing loopholes ought to be accordingly higher to justify the otherwise well-meant policy. Classical example, when a door is deliberately being left without a surveillance camera, the significance of using door seals to exclude attacks with illicit key copies increases.

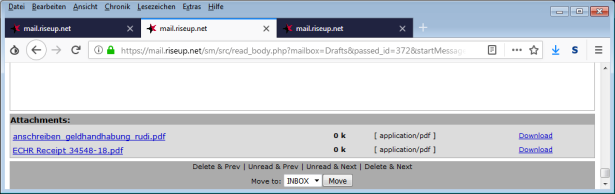

Riseup Management was notified of the Multiple Login Loophole on Tuesday Sept 25th, 2018 20:00 GMT, and confirmed it the same day, but so far has done nothing to fix the problem. Instead, an apparently helpless and mostly clueless Riseup manager asked me to do its work for it. When I replied that I did not have the necessary tools at hand for that, it got muzzled, and showed no further interest to solve the problem. The loophole came on the table when I obtained expert advice how to secure Riseup accounts without changing the no-logging policy in response to above-shown evidence of tampering with document appendices. Technically, it is possible even without logging to see from a seal code that no illegitimate login has taken place between two legitimate sessions. Detailed technical description how to implement an account seal using cryptographic standard functionality was provided for free to the Riseup management thanks to expert support, but to no avail. Since Riseup policy does not tolerate forgotten passwords, change of password is no suitable solution either against a tbtfbf attacker with the capability to steal the new password as well.

Evidence of document theft (edited screenshot)

Evidence of document theft (unedited screenshot)

Riseup users see full debate with all technical details here : https://support.riseup.net/en/ticket/9515-imap-access-log-file-availability

Further reading : https://www.microsofttranslator.com/bv.aspx?from=de&to=en&a=https://bxl.indymedia.org/spip.php?article20641 (https://tinyurl.com/problem-der-nachrichtendienste)

Thanks for expert advice to Chaos Computer Club [https://www.ccc.de/en/]

https://tinyurl.com/lb-artikel

mirrors :

http://boston.indymedia.org/newswire/display/227196/index.php

https://www.indybay.org/newsitems/2018/09/29/18817886.php

https://nyc.indymedia.org/en/2018/09/127423.html

in German :

https://de.indymedia.org/node/24764

Uncensored Version Of Recent Riseup Newsletter

Riseup Translation Collective

Did anyone wonder why the latest Riseup newsletter coming under the title "August Newsletter" arrived in the mailboxes of Riseup users only in September ? Here is the answer : It was full of truisms about the general risks of clicking hypertext links, until it was revised by the Translation Collective, only to be censored back to the crappy initial version by Riseup management. That is what took all that time. Of course the risks in clicking links more than on anything else depend on whether it happens in a trusted environment, and the censored version makes no distinction of that. And for users accessing their Riseup mailboxes out of untrusted environments, there are way more serious risks to face, which remained uncovered.

A Riseup manager went as far off the mark as callings its trashing of the Riseup Translation Collective´s work a "clean-up," and failed to justify its arrogance with the remark translators ought not worry about their work being trashed by management ignorance, "because we are inefficient anyways." At least the last thing currently is true, unfortunately — since April, monthly newsletters have dried out with the only exception of the belated Summer issue, and that was scarcely worth the time spent reading through it. However, inefficiency is nothing to be proud of, but a problem to be solved. There are many useful things Riseup users could be taught through this publication, and currently do not get to know due to management ignorance.

/**********************************************************************************************/

newsletter / rundschreiben / boletim / boletín / bulletin / ?????????

/* EDITORIAL COMMENTS IN C SYNTAX

https://en.wikipedia.org/wiki/C_syntax#Comments

PLEASE REMOVE BEFORE PUBLICATION */

[en] English

[de] Deutsch

[pt] Português

[es] Castellano

[fr] Français

[ru] Pycc ???

[it] Italiano

[el] ????????

[ca] Català

/************************************************************************************************************

* Proposal : All Europeans, please take over the airport name examples proposed in the Italian translation : *

* FCO (aeroporto di Roma Fiumicino) and LUX (aeroporto di Lussemburgo) *

************************************************************************************************************/

[en] English /* SOME MINOR DETAILS ADDED AND CORRECTIONS MADE SINCE FIRST CALL FOR TRANSLATIONS */

==========================================================

DISCLAIMER : Users abstaining from 2.0 integration may skip these recommendations since the risks mentioned do not apply in the 1.x internet

Better Browsing

"I recently got a new computer, and when I went to the internet there were so many advertisements. Ugh. So gross. So I asked another collective member if they had any advice on what I should install to kill these ads, and was told uh... you know the Riseup Collective has a really good page for that ? It’s full of easy advice."

"Easy ? I said. I’ll see about that since I am really truly not a tech person. I strive to be a good Riseup bird which always understands what it is doing. So I followed the link, followed the advice, and I installed lots of slickster things in my browser that not only made the ads go away, but also stopped a ton of the ways in which people try to track you on the internet. And it was easy. No joke. Really truly. So I thought I should share that help page with you all."

https://riseup.net/better-web-browsing

Remember (per the advice below), type that URL out instead of copy and pasting.

Why to be cautious with links ?

When the internet was built up, the technical constitution of it was defined in a series of documents called Requests For Comments. These standards were the results of tech frontier work which had developed sufficiently far as to require no further comment. According to RFC-433, every time an internet user clicks a link in an email, internet service is being routed through an entirely different port, in this instance through port number 80 instead of 25.

Why does this matter ?

Every port has its own security standards. Email security measures do not apply to hypertext browsing. The only thing that is passed along between these ports is the cargo request address, in this case the link. For example, when you have proper security checks at LAX (Los Angeles airport), and through there you get the information where to place another type of order which will arrive via DFW (Dallas airport), which may have more lax security handling, your cargo might be compromised. Hence it is important to understand what the diversification of internet services upon different ports does mean for your daily handling of it.

Of course this also implies that it is safer to re-type email adresses found on web pages. The web page might cheat you and in fact serve your email program another address than it shows to you. Or, the author of the web page might deliberately have left the email address in non-machine-readable form in order to avoid being contacted by spam bots, making it necessary for any human reader to re-type the email address.

Avoid Links in Emails

Links are the major way attackers steal your data and take over your devices. The best practice is to never click links in emails. If you must click a link, follow this checklist :

(1) Are you expecting this email ? Even if the "From" address appears to belong to someone you know, you should be very cautious when you receive an unexpected email. If in doubt, check the email headers. (RFC 822)

(2) Can you manually type the link instead of clicking on it ? What you see in the link might not be what the link really is. A link that appears to be https://riseup.net might actually point to an attacker’s website at https://riseu?.net (the second link uses a Greek letter for the “p”). The safest way for users to avoid this attack is to never copy URLs from unsafe sources and always type URLs to the address bar directly.

(3) Do you recognize the domain ? In most 2.0 email programs, as on the web, hovering over a link displays the URL it points to. If the link’s destination is unexpected or unfamiliar, check with the sender to make sure the email is legitimate. The link should always start with "https://". If it starts with "data ://", then it is certainly an attempted attack.

Remember, never click on links or open files from unknown senders or in otherwise suspicious emails. Someone you don’t know will never send you a file that you actually need ; if a link from an unknown sender actually contains useful information, you will be able to access it via another, more trusted method (for example, a web search). For risks in web searches, see our April newsletter.

More Security Tips

Want more security tips ? The two above are part of Riseup’s new personal digital security guide. Check out more at : https://riseup.net/security and follow the links under "Start here".

Remember (per the above advice), type that URL out rather than click on it.

Lastly

Thanks for all that you do. We at Riseup wish the world was doing better, and want so bad for Earth and all her inhabitants to get to a more sustainable, vibrant, wild, and equitable place. The work that you do is part of how we will get there. So keep struggling, keep fighting, keep cuddling and holding close who and what you love, and we’ll see you in the streets !

Also, here’s a link to donate to us, for anyone who can :

[de] Deutsch /* FINAL */

==========================================================

Vorab-Hinweis : Wer auf 2.0-Integration verzichtet kann diese Empfehlungen ignorieren, da die genannten Risiken im 1.x-Internet nicht vorliegen

Besser surfen

"Kürzlich schaffte ich mir einen neuen Computer an, und als ich ins Internet ging war da so viel Werbung. Uff ... widerlich. Also fragte ich wen aus unserem Kollektiv um Rat, was ich dagegen tun könne. Die Antwort : Das Riseup-Kollektiv hat eine super Seite voller einfacher Tipps."

"Einfach ? Ich meinte, das werde ich sehen, denn ich bin wirklich kein technisch versierter Mensch. Ich versuche ein guter Riseup-Vogel zu sein und immer zu verstehen was ich tue. Also öffnete ich die Seite und installierte lauter kleine prima Dinge in meinem Browser, die nicht nur die Werbung blockieren, sondern auch jede Menge andere Methoden mich im Internet zu beobachten. Und es war einfach. Ohne Witz. Wirklich wahr. Also dachte ich, den Link solltet ihr auch kennen :"

https://riseup.net/de/better-web-browsing

Beachte, dass es (wie unten beschrieben), sicherer ist, den Link abzutippen und nicht zu kopieren.

Weshalb Vorsicht bei Links ?

Als sich das Internet aufbaute, wurde seine technische Verfassung in einer Reihe von Dokumenten definiert, welche die Bezeichnung "Requests for Comments" (Bitte um Kommentare) tragen.

Diese Standards waren das Ergebnis technischer Pionierarbeit, die weit genug entwickelt war keine weiteren Kommentare hervorzurufen. Laut RFC-433 wird jedesmal, wenn ein Link in einer Email geklickt wird, der Datenverkehr durch einen anderen Zugang geleitet, in diesem Fall durch Zugang Nummer 80 anstatt 25.

Weshalb ist das von Relevanz ?

Jeder Zugang hat seine eigenen Sicherheitsstandards. Email-Sicherheitsmaßnahmen greifen nicht für die Hypertext-Lektüre. Das einzige was zwischen den Zugängen weitergereicht wird ist die Bezugsadresse für die jeweiligen Inhalte, in diesem Fall der Link. Zum Beispiel, wenn es am Flughafen Rom (FCO) funktionierende Sicherheitsüberprüfungen gibt, und darüber die Information ankommt wo eine anderen Bestellung getätigt werden kann, die über Luxemburg (LUX) ankommt, wo die Sicherheitsüberprüfungen vielleicht weniger genau sind, könnte deren Inhalt kompromittiert sein. Deshalb ist es wichtig zu verstehen, was die Verteilung der Internetfunktionen auf unterschiedliche Zugänge für die alltägliche Handhabung bedeutet.

Selbstverständlich beinhaltet dies auch, dass es sicherer ist Email-Adressen die auf Webseiten angegeben werden erneut abzutippen. Die Webseite könnte versuchen zu betrügen, und tatsächlich dem Email-Programm eine andere Adresse angeben als sie auf dem Bildschirm anzeigt. Oder die Email-Adresse wurde vielleicht ganz absichtlich in nicht maschinenlesbarer Form auf der Website hinterlassen, um eine Erkennung durch Spam-Roboter zu vermeiden, was Menschen dazu nötigt die Email-Adresse abzutippen.

Vermeide Hypertext-Adressen in Emails

Hypertext-Adressen sind die größte Gefahr für Deine Daten und Geräte. Am besten ist es, niemals Hypertext-Adressen in Emails anzuklicken. Falls es doch mal sein muss, folge dieser Checkliste :

(1) Hast Du die Email erwartet ? Selbst wenn die Absendeadresse von einer Person, die Du kennst, zu sein scheint, solltest Du vorsichtig sein. Im Zweifelsfall hilft ein Blick in die technischen Angaben auf dem Umschlag (siehe RFC 822).

(2) Kannst Du die Hypertext-Adresse abtippen, anstatt sie zu kopieren ? Was angezeigt wird, ist nicht immer die tatsächliche Fundstelle. Eine Adresse wie https://riseup.net könnte tatsächlich auf die Seite eines Angreifers wie z.B. https://riseu?.net führen (die zweite verwendet einen griechischen Buchstaben anstatt des “p”). Die sicherste Methode ist es, Hypertext-Adressen niemals von einer unsicheren Quelle zu kopieren und immer direkt in die Adresszeile einzutippen.

(3) Kennst Du die Adresse ? Die 2.0-Emailprogramme, sowie Webbrowser zeigen Hypertext-Adressen beim Herüberfahren mit der Maus an. Wenn die angezeigte URL unbekannt ist, frage nach, ob die Email wirklich von der angezeigten Adresse verschickt wurde. Links sollten immer mit "https://" beginnen. Wenn stattdessen eine Adresse mit "data ://" anfängt, ist es sehr wahrscheinlich ein versuchter Angriff.

Also, klicke nicht einfach auf Hypertext-Adressen und öffne keine Dateien von irgendwoher. Eine fremde Person wird dir sicher keine Datei schicken, die Du unbedingt brauchst ; wenn eine Adressenangabe von unbekannter Quelle tatsächlich nützliche Information enthält, kannst Du sie auch auf einem sichereren Weg finden (z.B. im Netz suchen). Auch Suchmaschinen beinhalten Risiken, siehe hierzu unser Rundschreiben von April.

Weitere Sicherheitshinweise

Bist Du interessiert an weiteren Tipps ? Diese beiden sind Teil von Riseups neuer Sicherheitsanleitung auf https://riseup.net/de/security - folge den Angaben unter "Beginne hier".

"Du wirst die Adresse jetzt sicher abtippen, anstatt sie anzuklicken, nicht wahr ?"

Zum Schluss

Danke für alles, was Du tust. Wir bei Riseup wünschten, der Welt ginge es besser, und wollen so sehr, dass die Erde und alle die zu ihr gehören, eine langfristig lebenswerte, lebendige, wilde und gerechte Umgebung haben. Deine Arbeit ist ein Beitrag dazu dies zu erreichen. Also kämpfe weiter, kuschle weiter und bleibe allem und allen, die Du gern hast treu. Wir sehen uns auf den Straßen !

Übrigens, hier ist der Link zum Spenden, falls Du kannst :

"Na, wolltest Du den jetzt wirklich kopieren ?"

[pt] Português /* PLEASE ADD DISCLAIMER */

==========================================================

Navegando Melhor

Recentemente peguei um novo computador, e quando entrei na internet tinha vários anúncios. Aff. Que nojento. Então, perguntei para outra pessoa do coletivo se ela tinha algum conselho sobre o que eu poderia instalar para acabar com esse anúncios, e me foi dito... você sabia que o Coletivo Riseup tem uma página muito boa sobre isso ? Está cheia de sugestões fáceis.

Fáceis ? Eu disse. Vamos ver se são fáceis mesmo já que não sou uma pessoa verdadeiramente tech. Eu me empenho em ser uma boa passarinha do Riseup que sempre entende o que está fazendo. Então, entrei no link, segui as sugestões, instalei um montão de coisas maneiras no meu navegador que não apenas fizeram os anúncios desaparecerem, mas também impediram várias das formas pelas quais as pessoas tentam nos rastrear na internet. E foi fácil. Sem brincadeira. De verdade mesmo. Então, pensei que deveria compartilhar essa página com todas vocês.

https://riseup.net/pt/security/network-security/better-web-browsing

Lembre-se (como indica o conselho abaixo), digite essa URL por extenso ao invés de copiar e colar.

Porque ter cautela com links ?

Quando a internet foi construída, a constituição técnica foi definida em uma série de documentos chamados Requests For Comments (Requisições de Comentários). Esses padrões foram o resultado de um trabalho tecnológico fronteiriço que se desenvolveu suficientemente bem de forma a não requerir mais comentários. De acordo com a RFC-433, toda vez que uma usuária de internet clica em um link em um email, o serviço de internet está sendo transferido por uma porta inteiramente diferente, nesse caso através da porta 80 ao invés da 25.

Porque isso importa ?

Toda a porta tem seus próprios padrões de segurança. Medidas de segurança de email não se aplicam à navegação de hiperlinks. A única coisa sendo passada através dessas portas é o endereço de requisição da carga, nesse caso o link. Por exemplo, quando você tem as checagens apropriadas de segurança no GRU (Aeroporto de Guarulhos), e através de lá você consegue a informação de como solicitar outro tipo de pedido que irá chegar pelo SDU (Aeroporto Santos Dumont), que pode ter um cuidado com a segurança mais desleixado, sua carga pode estar comprometida. Então é importante entender o que a diversificação de serviços de internet através de diferentes portas significa para o seu uso no dia-a-dia.

É claro que isso também implica que é mais seguro digitar endereços de email encontrados em páginas na web. A página da web pode lhe enganar e passar para seu programa de email outro endereço e não que está exibindo para você. Ou o autor da página pode deliberadamente ter deixado o endereço de email em um formato ilegível para máquinas de forma a evitar ser contactado por robôs de spam, fazendo com que seja necessário que leitores humanos digitem o endereço de email por extenso.

Evite Links em Emails

Links são a principal forma de um adversário roubar seus dados e capturar seus dispositivos. A melhor prática é nunca clicar em links de emails. Se você tem que clicar em um link, siga esse checklist :

(1) Você está esperando por esse email ? Mesmo que o endereço no campo "De :" aparente pertencer a alguém que você conheça, você deveria ser muito cuidadosa quando receber emails inesperados.

(2) É possível digitar manualmente o link ao invés de clicar nele ? O que você enxerga no link pode não ser o que o link realmente é. Um link que parece ser https://riseup.net pode na verdade direcionar para um website de um adversário em https://riseu?.net ( o segundo link utiliza a letra Grega para o "p"). A forma mais segura para que usuárias evitem este tipo de ataque é nunca copiar URLs de fontes não confiáveis e sempre digitar URLs na barra de endereço diretamente.

(3) Você reconhece o domínio ? Na maioria de programas de email, assim como na web, posicionar o mouse sobre um link mostra a URL para qual ele direciona. Se o destino do link é inesperado ou estranho, cheque com a remetente para garantir que o email é legítimo. O link deve sempre começar com "https://". Se inicia com "data ://", então certamente é uma tentativa de ataque.

Lembre-se, nunca clique em links ou abra arquivos de remetentes desconhecidos ou, caso você conheça quem enviou, se forem emails suspeitos. Alguém que você não conhece nunca irá lhe mandar um arquivo que você realmente precisa ; se um link enviado por um desconhecido realmente contém informações úteis, você poderá acessá-las por outros métodos mais confiáveis (por exemplo uma busca na web).

Mais Dicas de Segurança

Quer mais dicas de segurança ? As duas dicas acima são parte do novo guia de segurança digital pessoal do Riseup. Veja mais em : https://riseup.net/security e siga os links da seção "Start here".

Lembre-se (como indica o conselho acima), digite essa URL por extenso ao invés de copiar e colar.

Por fim

Obrigado por tudo que você faz. Nós aqui no Riseup queríamos que o mundo estivesse indo melhor, e queremos tanto que a Terra e que todas suas habitantes tenham um lugar mais sustentável, vibrante, selvagem e equitativo. O trabalho que você faz é parte dessa nossa caminhada. Então siga lutando, siga batalhando, siga abraçando e mantendo perto aquelxs e aquilo que você ama, e nos vemos nas ruas !

Ah, aqui está um link para fazer-nos uma doação, para aquelxs que podem :

https://riseup.net/pt/donate

https://riseup.net/pt/donate

[es] Castellano /* PLEASE UPGRADE TRANSLATION */

==========================================================

Navegando mejor

Recientemente usé una nueva computadora, y cuando accedí a Internet ¡había tanta publicidad ! Ah. Qué desagradable. Así que le pregunté a otra persona del colectivo si tenía algún consejo sobre lo que debía instalar para destruir esos anuncios, y me dijo uh,...¿sabías que el Colectivo Riseup tiene una página muy buena para eso ? Esta llena de consejos prácticos y fáciles.

¿Fáciles ? Dije yo. Ya veremos, realmente yo no soy una persona buena con la técnica (Soy el escritor estrella de ciencia ficción de Riseup). Así que abrí el vínculo, seguí los consejos e instalé un montón de chuladas en mi navegador que no solo hicieron que la publicidad desapareciera sino que detuvo un montón de formas que se usan para rastrearte en Internet. Y fue fácil. No es broma. De verdad de la buena. Así que pensé que debía compartir esa página con todas vosotras.

https://riseup.net/es/security/network-security/better-web-browsing

Recuerda (por el consejo de arriba), teclea esa URL en lugar de copiar y pegar.

Evita los vínculos en los correos

Los vínculos son la mayor puerta de entrada para los ataques que roban tus datos y toman el control de tus aparatos. La mejor práctica es nunca abrir vínculos dentro de los emails. Si realmente debes abrir un vínculo, sigue estos pasos de control

(1) ¿Estabas esperando este correo ? Incluso aunque la dirección de origen parece pertenecer a alguien que conoces, debes ser muy receloso cuando recibas un correo no esperado.

(2) ¿Puedes teclear el vínculo en lugar de pincharlo ? Lo que ves en el vínculo puede que no sea lo que el vínculo realmente es. Un vínculo que aparenta ser https://riseup.net en realidad dirige a una web de agresores cibernéticos en https://riseu?.net (el segundo vínculo usa una letra griega en lugar de „p“). La forma más segura de evitar este ataque es nunca copiar URLs de fuentes no seguras y siempre teclear URLs en la barra de direcciones directamente.

(3) ¿reconoces el dominio ? En la mayoría de los programas de correos electrónicos, como en la web, pasar el ratón sobre un vínculo muestra la URL a la que dirige. Si la destinación del vínculo es inesperada o desconocida, comprueba con el remitente para asegurarte que el email es legítimo. El vínculo siempre debe empezar con „https://“. Si empieza con „data ://“, entonces es definitivamente un intento de ataque.

Recuerda, nunca pinches en vínculos o abras archivos de remitentes desconocidas, ni tampoco de correos sospechosos. Alguien que no conoces nunca te enviará un documento que realmente necesites ; si un vínculo de un remitente desconocido contiene de verdad información útil, siempre te será posible acceder a ella a través de otra vía de más confianza (por ejemplo un motor de búsqueda).

Más consejos de seguridad

¿Quiéres más consejos de seguridad ? Los dos anteriores son parte de la nueva guía de seguridad digital de Riseup. Echa un ojo a esta página : https://riseup.net/es/security y pincha en „Start here“ (Empieza aquí, n. del T.).

Recuerda (por el consejo del principio), teclea esa URL en lugar de pinchar en ella.

Por último

Gracias por todo lo que haces. Aquí en Riseup, nos gustaría que el mundo fuera mejor, y deseamos con ardor que la Tierra y todos sus habitantes lleguen a un estado más sostenible, radiante, salvaje y equitativo. El trabajo que tu haces es parte de cómo vamos a llegar allí. Así que sigue luchando, sigue pelando, sigue abrazando y teniendo cerca a las que y lo que amas, ¡y nos vemos en las calles !

Además, aquí hay un vínculo para hacernos llegar donaciones, para quién pueda :

[fr] Français /* PLEASE UPGRADE TRANSLATION */

==========================================================

De meilleures pratiques de navigation en ligne

Récemment, j’ai acheté un nouvel ordinateur. Quand je l’ai ouvert pour la première fois pour aller en ligne, il y avait tellement de publicités, beurk ! J’en ai donc profité pour demander conseil à un-e autre membre du collectif : comment faire pour enlever toutes ces pubs de mon ordinateur ? On m’a gentiment répondu que le collectif Riseup a une excellente page d’aide en ligne sur le sujet et que les conseils qui s’y trouvent sont vraiment simples à mettre en pratique.

Vraiment simples ? J’étais tout d’abord sceptique car je ne suis pas une personne très techno (je suis l’auteur de science-fiction résident-e chez Riseup). Après avoir suivi le lien qu’on m’a donné, je dois avouer que l’expérience s’est effectivement révélée simple et facile. Les extensions que j’ai installées sur mon navigateur web ont non seulement fait disparaître la pub, mais empêchent également des tonnes de gens de récolter des données sur moi.

J’en profite donc pour partager cette page avec vous.

https://riseup.net/fr/security/network-security/better-web-browsing

Comme nous l’expliquons plus bas, n’oubliez pas de taper ce lien plutôt que d’utiliser copier-coller.

Éviter les liens dans les courriels

Les liens dans les courriels sont une des manières les plus répandues de voler vos données et de prendre contrôle de vos appareils. En général, vous ne devriez jamais cliquer sur un lien dans un courriel. Si jamais vous devez vraiment cliquer sur un lien, voici une liste de choses à garder en tête :

(1) Vous attendiez-vous à recevoir ce courriel ? Même si le courriel semble provenir d’une personne que vous connaissez, vous devriez toujours être sur vos gardes quand vous recevez un courriel qui n’était pas prévu.

(2) Pouvez-vous taper le lien manuellement plutôt que cliquer sur ce dernier ? Il y a des chances que le lien que vous voyez ne soit pas ce qu’il prétend être. Par exemple, https://riseup.net pourrait en fait vous pointer vers le site malveillant https://riseu?.net (le second lien utilise une lettre grecque pour remplacer le "p"). La meilleure manière de vous prévenir contre ce genre d’attaques est de taper les liens directement dans votre navigateur.

(3) Reconnaissez-vous le nom de domaine ? La plupart des logiciels de gestion de courriel permettent d’afficher la destination du lien en le survolant, comme dans un navigateur web. Si la destination du lien vous est inconnue, nous vous recommandons d’écrire un courriel à la personne qui vous a envoyé le message pour s’assurer de sa provenance. Un lien devrait toujours commencer par "https://". S’il commence par "data ://", vous être très certainement la cible d’une attaque.

Ne cliquez jamais sur un lien et n’ouvrez jamais une pièce-jointe qui vous a été envoyée par un-e inconnu-e. Les fichiers que les gens que vous ne connaissez pas vous envoient ne contiennent jamais d’informations essentielles ; si jamais une personne inconnue vous envoie un lien qui contient réellement de l’information utile, vous serez toujours en mesure de le retrouver directement en faisant un recherche sur le web.

Plus de conseils de sécurité

Vous voulez plus de conseils pour vous protéger en ligne ? Les deux sections ci-dessus font partie du nouveau guide de sécurité informatique de Riseup. Vous pouvez en apprendre plus au https://riseup.net/fr/security en suivant les liens dans la section "Commencez ici".

Comme nous l’expliquons plus haut, n’oubliez pas de taper ce lien plutôt que d’utiliser copier-coller.

Pour terminer

Merci à vous toutes et tous pour ce que vous faites. Chez Riseup, nous aimerions fortement que le monde soit un meilleur endroit, plus écologique, vibrant, sauvage et équitable. Le travail que vous faites est partie intégrante de ce changement. Continuez de vous battre et d’apprécier les gens qui vous sont proches. On se voit dans la rue ! Voici également un lien pour nous faire un don pour les personnes qui peuvent se le permettre :

[ru] Pycc ???

==========================================================

[it] Italiano /* PLEASE ADD DISCLAIMER */

==========================================================

Navigare meglio su Internet

Recentemente ho comprato un nuovo computer e quando mi sono collegata ad Internet con il browser è uscita fuori un sacco di pubblicità. Bleah. Allora ho chiesto ad un altro membro del collettivo se avesse qualche consiglio da darmi su cosa dovevo installare per togliere tutta quella pubblicità e mi è stato detto... lo sai che che Riseup ha una pagina molto bella per questo ? E’ piena di semplici consigli.

Gli ho detto : semplici ? Ci darò un’occhiata, anche se sinceramente non sono un tecnico. Mi sforzo di essere un bravo uccellino di Riseup che capisce sempre cosa sta facendo. Quindi sono andata al link, ho seguito i consigli ed ho installato un sacco di estensioni nel mio browser che non solo hanno tolto la pubblicità, ma hanno anche inibito un sacco di modi usati per tracciare le mie attività su internet. Ed è stato facile. Sul serio, quindi ho pensato che dovevo condividere con tutti voi questa pagina di aiuto.

https://riseup.net/better-web-browsing

Ricordati di digitare la URL invece di fare copia e incolla (vedi anche il consiglio qui sotto).

Perché essere cauti con i link ?

Quando venne creata internet, la sua costituzione tecnica venne definita in una serie di documenti chiamati Requests For Comments (acronimo : RFC, in italiano : Richieste di commenti). Questi standard erano il risultato del lavoro di frontiera tecnologica che era stato sviluppato sufficientemente da non richiedere ulteriori commenti. In accordo con la RFC-433, ogni volta che un utente internet clicca un link contenuto in una email, il servizio internet viene indirizzato attraverso una porta completamente differente, in questo caso attraverso la porta 80 invece che 25.

Perché è importante ?

Ogni porta ha i suoi standard di sicurezza. Le misure di sicurezza dell’email non si applica alla navigazione degli ipertesti. L’unica cosa che viene passata tra queste porte è l’indirizzo della richiesta di carico, in questo caso il link. Ad esempio, quando hai dei controlli di sicurezza adeguati a FCO (aeroporto di Roma Fiumicino) e da lì ottieni le informazioni dove inserire un altro tipo di ordine che arriverà tramite LUX (aeroporto di Lussemburgo), che potrebbe avere dei controlli di sicurezza più permissivi, il tuo carico potrebbe essere compromesso. E’ quindi importante capire cosa significa la diversificazione dei servizi internet su porte diverse per l’uso quotidiano che ne fai.

Naturalmente questo implica che è più sicuro riscrivere gli indirizzi email che trovi nelle pagine web. Le pagine web potrebbero imbrogliarti e di fatto passare al tuo programma di posta elettronica un indirizzo diverso da quello che mostrano. Oppure, l’autore della pagina web potrebbe aver volutamente lasciato l’indirizzo email in un formato non leggibile per le macchine al fine di evitare di essere contattato dagli spam bot (*), obbligando le persone che leggono la pagina a riscrivere l’indirizzo nel programma di posta elettronica.

(*) Spam bot : programmi che raccolgono gli indirizzi e-mail dai siti web allo scopo di realizzare liste di indirizzi per la trasmissione di messaggi di posta indesiderata

Evita i link nelle email

I link sono il modo principale usato dagli aggressori per rubare i tuoi dati e per prendere il sopravvento sui tuoi dispositivi. La pratica migliore è quella di non cliccare mai sui link che si trovano nelle email. Se proprio devi cliccare un link in un’email, segui questo elenco di cose da fare :

(1) Stavi aspettando questa email ? Anche se l’indirizzo del mittente sembra appartenere a qualcuno che conosci, dovresti essere molto cauto quando ricevi un’email inaspettata.

(2) Puoi scrivere manualmente il link invece di cliccarlo ? Quello che vedi nel link potrebbe non essere quello che sembra. Un link che appare come https://riseup.net potrebbe puntare al sito https://riseu?.net di un aggressore (il secondo link usa la lettera greca "pi" al posto della "p"). Il modo più sicuro per un utente di evitare questo attacco è di non copiare mai le URL di sorgenti non sicure e scrivere sempre gli URL direttamente nella barra degli indirizzi.

(3) Riconosci il dominio ? In molti programmi per gestire le email, così come sul web, passando sopra un link viene visualizzato l’URL al quale esso punta. Se la destinazione di un link è inaspettata o non familiare, fai una verifica con che l’ha spedita per assicurarti che l’email sia legittima. Il link dovrebbe sempre iniziare con "https://". Se inizia con "data ://" si tratta sicuramente di un tentativo di attacco.

Ricorda, non cliccare mai sui link e non aprire mai file ricevuti da mittenti sconosciuti o contenuti in email che destano sospetti. Qualcuno che non conosci non ti manderebbe mai un file di cui hai bisogno ; se un link proveniente da un mittente sconosciuto contiene un URL con informazioni che effettivamente ti servono, sarai sicuramente in grado di accederle in un altro modo più affidabile (per esempio una ricerca sul web).

Altri suggerimenti sulla sicurezza

Vuoi altri suggerimenti riguardanti la sicurezza ? Quelli sopra sono parte della nuova guida alla sicurezza digitale personale di Riseup. Dai un’occhiata ad altri consigli su : https://riseup.net/security e segui i link che si trovano sotto "Start here".

Ricorda (come da consiglio riportato sopra), scrivi l’URL nella barra degli indirizzi invece di cliccarci sopra.

Infine

Grazie per tutto quello che fate. Noi a Riseup desideriamo che il mondo vada meglio e vogliamo fortemente che la terra e tutti i suoi abitanti abbiano un luogo più sostenibile, vibrante, selvaggio ed equo, il lavoro che fai fa parte di come ci arriveremo. Quindi continua a sbatterti, continua a lottare, continua ad abbracciarti e tieni vicino a te le persone e le cose che ami e ci vediamo in strada !

Inoltre, per tutti coloro che possono, qui c’è un link per farci una donazione :

[el] ????????

==========================================================

https://riseup.net/el/s??e?sf??ete

[ca] Català

==========================================================

/**********************************************************************************************/

Additional information for Riseup users only : https://support.riseup.net/en/ticket/9557-corruption

mirrors :

http://boston.indymedia.org/newswire/display/227195/index.php

https://www.indybay.org/newsitems/2018/09/29/18817885.php

https://nyc.indymedia.org/en/2018/09/127422.html

in German :

https://de.indymedia.org/node/24763

censored reposts :

https://www.indybay.org/newsitems/2018/10/23/18818415.php

http://www.indymedia.org.nz/articles/16492

https://athens.indymedia.org/post/1592749/

Tags : Riseup, Too Big To Fail Brute Force, Email, Newsletter, Cybercrime